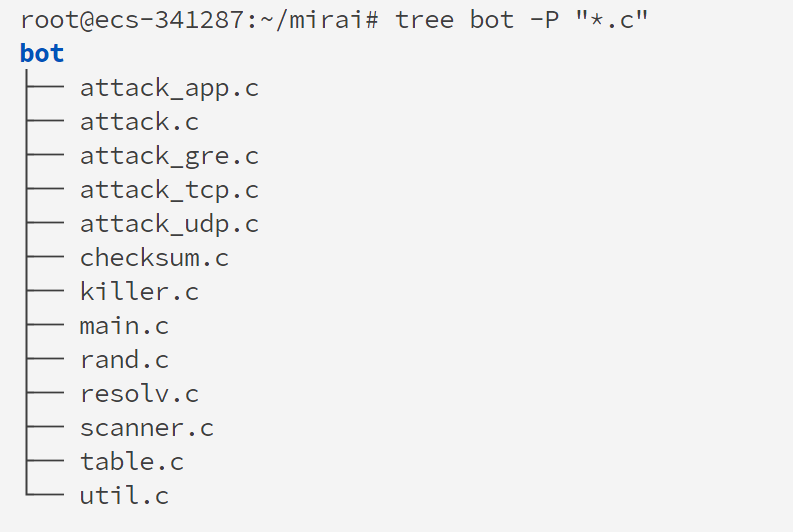

前言 虽然感觉前人分析挺多,但我觉得很多文章干看看不懂,很多地方跳来跳去,没铺垫我真的有点乱,也没有讲通我的疑惑点。感觉还是很想自己来读一下,毕竟那么多样本都是基于这套代码缝缝补补,加入各种东西 本文重点: 想自己彻底搞清楚整个逻辑,而不是跳来跳去看一点点代码,反正跟着别人的文章看我是有点看不下去,…

前言 别的事情搞得差不多了,又回来继续学习啦这篇存在大量借鉴、复现别人的东西,属于是初学的一个记录吧,在这个过程中引入了自己的理解 MQTT协议简介 首先,摘自wiki百科简体中文页面: 消息队列遥测传输(英语:Message Queuing Telemetry Transport,MQTT)是根据…

前言 这是今年西湖论剑的题,没有参加比赛,但赛后群友发了一道很有意思的题目,正好就是之前没学到的,如何分析木马病毒的流程,边跑程序边分析一下 (被打的蜜罐,基本上能下载的木马稍纵即逝,之前试过抓到攻击以后一小时以内去下载都不行,sad) 题目 小李的摄像头被黑客入侵了,但只捕获到了单向的流量包,请分…

前言 VxWorks以其良好的可靠性和卓越的实时性被广泛地应用在通信、军事、航空、航天等高精尖技术及实时性要求极高的领域中,如卫星通讯、军事演习、弹道制导、飞机导航等。 美国的F-16、F/A-18战斗机、B-2隐形轰炸机和爱国者导弹,火星探测器如1997年7月登陆的火星探测器,2008年5月登陆的…

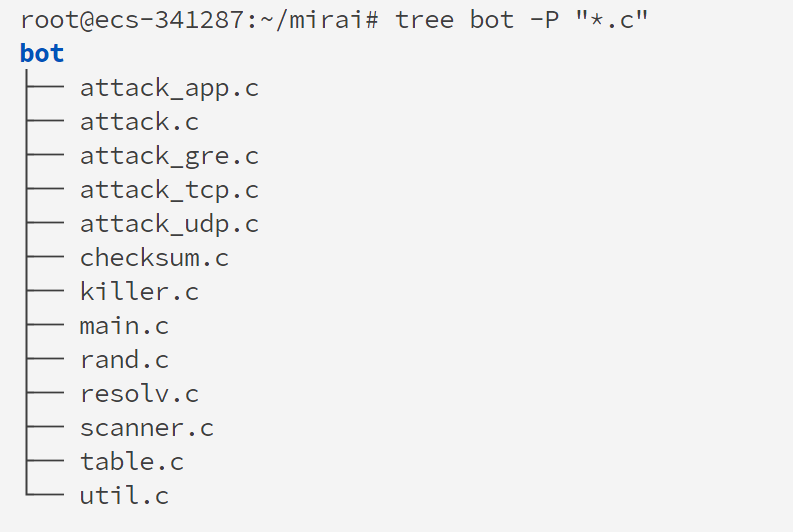

前言 上次挖水星路由器,没有机会恢复Vxworks符号表,因为固件内部已经抹除了符号表了(其实没有完全抹掉,下面会讲),当时只能硬啃库函数和自定义函数,而且不太熟悉rtos的http相关服务是怎么写的,就没有搞出来什么, 这次做题(Nepctf-火眼金睛)遇到一个vxworks带有符号表的题目(没错…

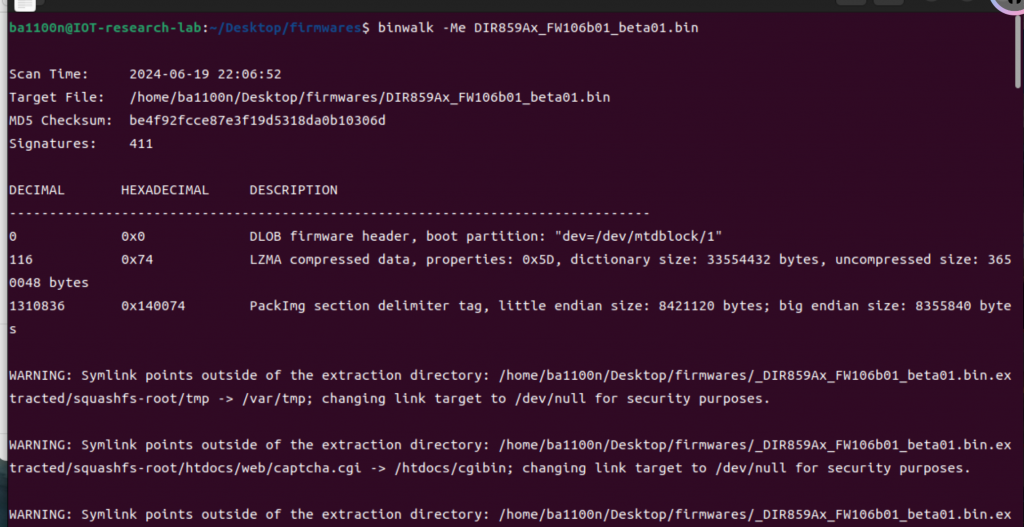

前言 家里有两台不用的路由器,型号分别是水星的MW313R和MW325R,曾经只会php之流的web安全、一些二进制安全知识的时候,想试下能不能对这些路由器做点什么,但感觉这个路由器好像还挺安全的样子,实际上最近几个月才知道,这是c写的后端,而且没有连数据库,常规的方法当然打不通 明明看起来这个系列…

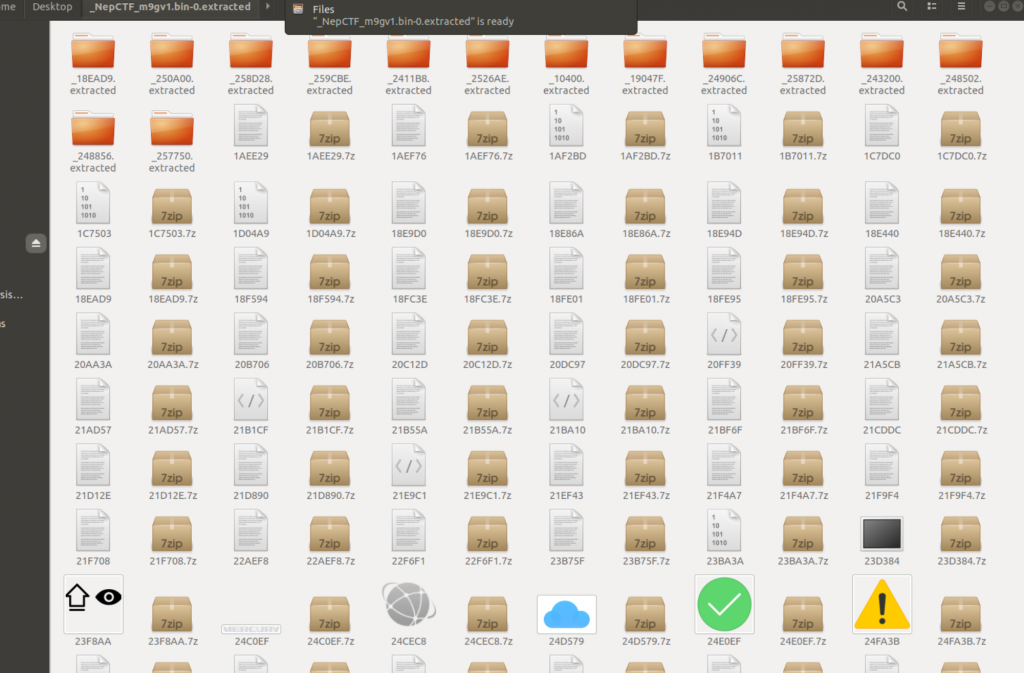

前言 这个命令注入漏洞跟之前的有点不太一样 简介 CVE-2019-17621 dlink-822/855 命令注入漏洞 存在于D-Link DIR-859 1.05和1.06B01款路由器,gena.cgi存在命令注入漏洞,导致攻击者可以通过HTTP SUBSCRIBE方法请求访问UPnP服务进行…

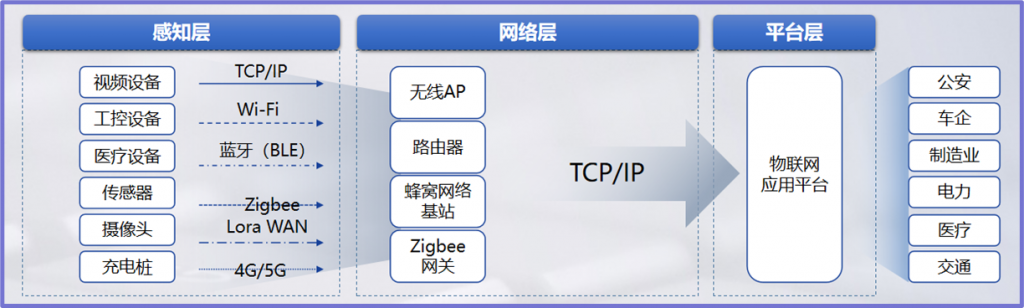

前言 说得非常浅请见谅,因为这个用来讲ppt所以顺便写到云笔记和博客上归档一下,后附一些较为详细的参考资料 一般一个物联网/工控网络的攻击面: 可能的攻击面:“云网端” 平台层:云端、管理应用 网络层:网络通信设备 感知层:硬件设备以及软件程序 zigbee就是处在感知层和网络层之间的通信协议,作为…

前言 就是为了学这个事情所以去学习了linux底层机制,包括CPU加电直到第一个main函数的过程 在知晓其机制以前,刚开始是对着镜像文件硬啃,但由于不知道镜像自解压的逻辑,也由于有一部分操作是操作系统参与的,所以当然不会出任何结果, 后面花了一周多去学习(外加一些学校的任务),理清关系,然后这周回…

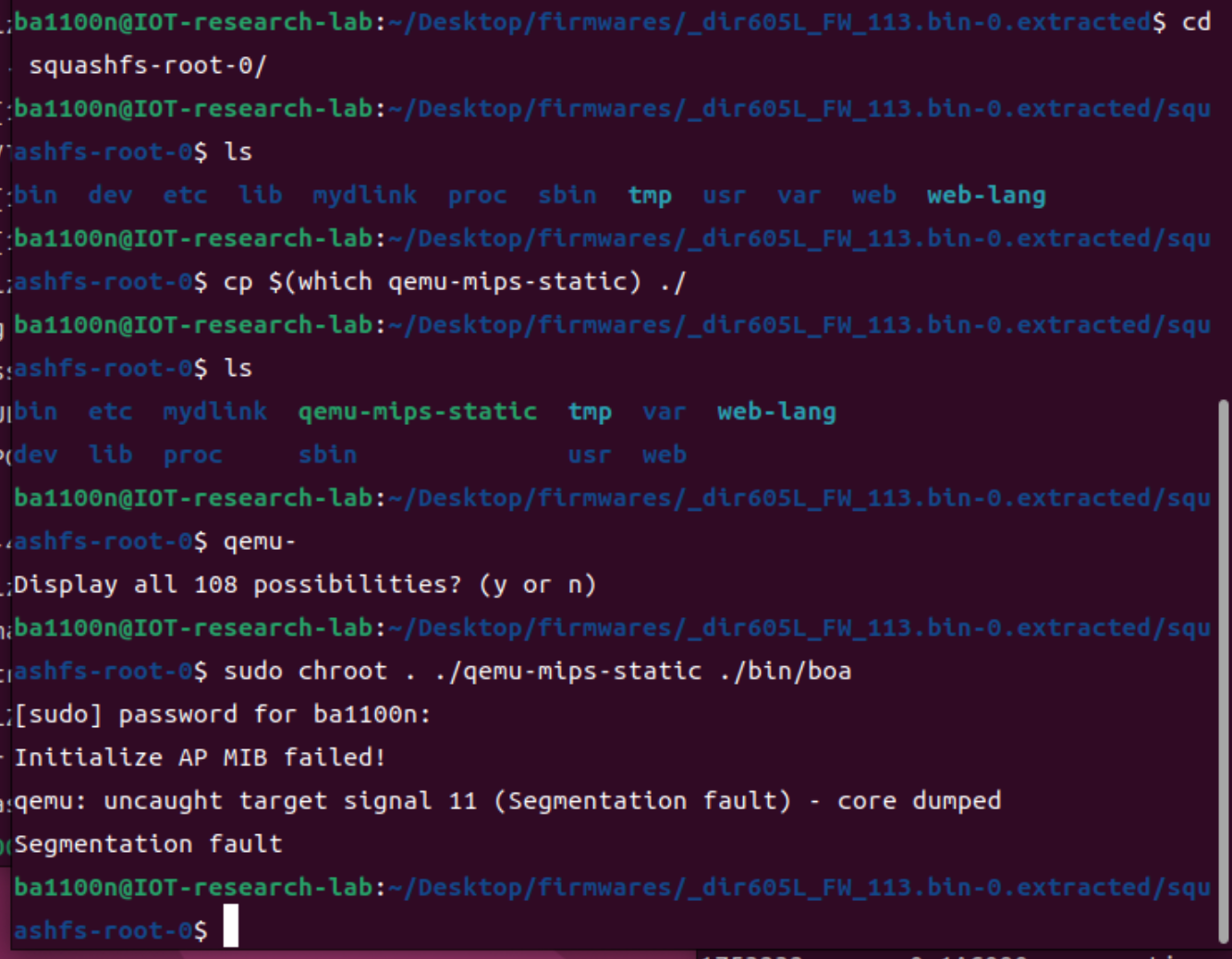

前言 感觉iot这块最麻烦的还是仿真和动态调试,因为硬件的缺失,固件的执行过程中总是会缺失部分内容,从而使得仿真、调试失败 这段时间研究的几个内存漏洞,普遍都有以下问题 qemu的仿真很难跑起来,经常因为网上搜索不到、自己不会找的原因而无法运行成功,过往的文章有些不需要内存层面的调试的,直接启动fa…