漏洞详情

Zyxel (CVE-2020-29583) 硬编码后门

Username: zyfwp

Password: PrOw!aN_fXp

概括

Zyxel 发布了针对荷兰 EYE 研究人员最近报告的防火墙和 AP 控制器硬编码凭证漏洞的补丁。建议用户安装适用的固件更新以获得最佳保护。

漏洞是什么?

在某些 Zyxel 防火墙和 AP 控制器的“zyfwp”用户帐户中发现了硬编码凭证漏洞。该帐户旨在通过 FTP 向连接的接入点提供自动固件更新。

影响设备种类

- USG20-VPN

- USG20W-VPN

- USG40

- USG40W

- USG60

- USG60W

- USG110

- USG210

- USG310

- USG1100

- USG1900

- USG2200

- Any ZyWALL

- ZyWALL 110

- ZyWALL 310

- ZyWALL 1100

- ATP100

- ATP100W

- ATP200

- ATP500

- ATP700

- ATP800

- VNP50

- VPN100

- VPN300

- VPN000

- USG FLEX

- FLEX 100

- FLEX 100W

- FLEX 200

- FLEX 500

- FLEX 700

- NXC2500

- NXC5500

总之就是这个厂商下面的大多数设备都有这个后门,这是否有点

没有找到详细的分析

可惜看不到解开固件的分析了,不过本来就不是什么特别复杂的漏洞

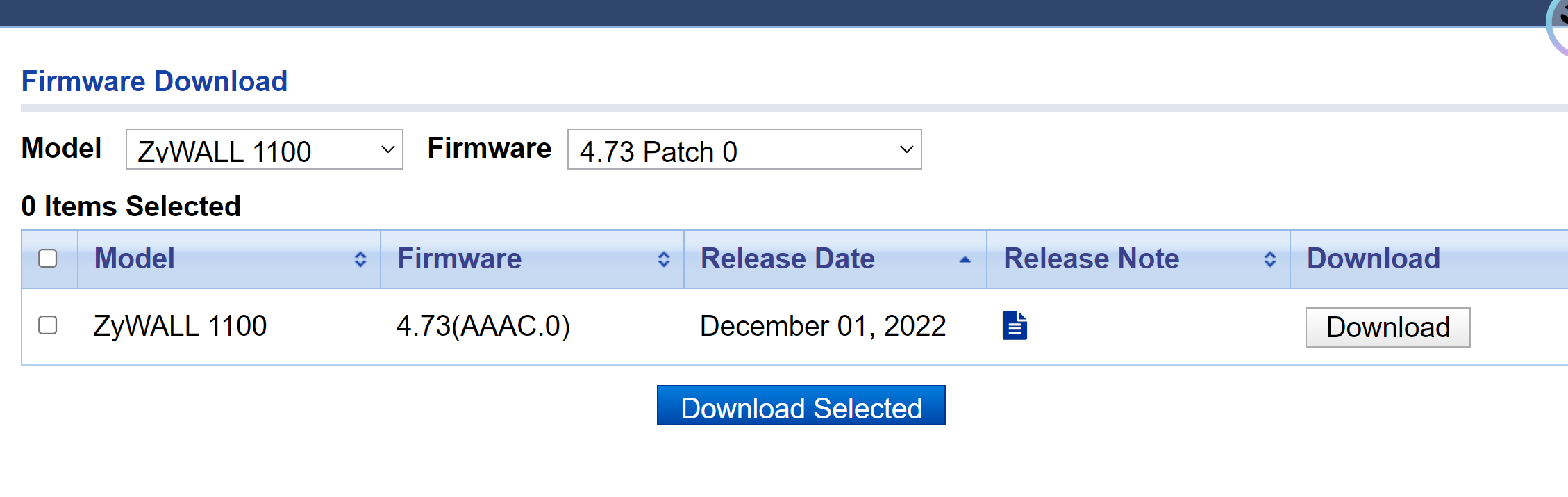

而且固件版本最低2022年的,已经下载不到当时的版本了

备用:解密zyxel

不过找到这个漏洞下面的一个关于解包zyxel设备的tips,姑且算是有收获吧

If you need to look into the firmware, decryption still works like in 2010: https://www.redteam-pentesting.de/de/advisories/rt-sa-2011-003/-authentication-bypass-in-configuration-import-and-export-of-zyxel-zywall-usg-appliances